จากภัยคุกคามทางไซเบอร์ที่รุมล้อมในปีที่ผ่านมาทำให้ผู้บริหารองค์กรธุกิจควรตระหนักว่าภัยคุกคามทางไซเบอร์เป็นสิ่งที่องค์กรจะต้องประสบพบเจอ

กรุงเทพ, ประเทศไทย –19ตุลาคม 2560–ในช่วงเวลาเพียงไม่กี่เดือน เราพบเจอกรณีการโจมตีทางไซเบอร์ขนาดใหญ่หลายต่อหลายครั้ง เช่น การโจมตีของมัลแวร์เรียกค่าไถ่ WannaCryและPetya ซึ่งเขย่าวงการธุรกิจทั่วโลก ตอกย้ำถึงความจำเป็นในการคุ้มครองทรัพยากรสำคัญของธุรกิจและทำให้เห็นถึงความสำคัญของการป้องกันและปกป้องข้อมูล นอกเหนือจากคอมพิวเตอร์เดสก์ท็อปและเซิร์ฟเวอร์ทั่วไปแล้ว องค์กรธุรกิจยังจำเป็นที่จะต้องเริ่มต้นปกป้องแพลตฟอร์มอื่นๆ ที่ตกเป็นเป้าหมายของอาชญากรไซเบอร์

การใช้งานอย่างแพร่หลายของอุปกรณ์พกพา รวมไปถึงเทคโนโลยีคลาวด์และ Internet of Things (IoT) –ทำให้องค์กรมีช่องทางที่สามารถถูกโจมตีเพิ่มขึ้น รายงานภัยคุกคามด้านความปลอดภัยบนอินเทอร์เน็ต (Internet Security Threat Report – ISTR) ฉบับที่ 22 ของไซแมนเทค เปิดเผยว่า มีการตรวจพบภัยคุกคามใหม่ๆ เพิ่มขึ้นบนแพลตฟอร์มเหล่านี้ในช่วงปี 2559 และแนวโน้มดังกล่าวยังคงมีอยู่อย่างต่อเนื่องในช่วงปีนี้

ความไม่ปลอดภัยของสิ่งต่างๆ (The Insecurity of Things)

เมื่อกล่าวถึงอุปกรณ์ IoT หลายคนอาจนึกถึงนาฬิกาข้อมือสมาร์ทวอทช์ อุปกรณ์สมาร์ทโฮม อย่างเช่น Google Home หรือ Amazon Echoแต่อุปกรณ์ที่มักตกเป็นเป้าหมายของการโจมตีกับเป็นอุปกรณ์ที่ถูกใช้งานทั่วไป เช่น เราเตอร์ หรือกล้องที่เชื่อมต่ออินเทอร์เน็ต เป็นต้น

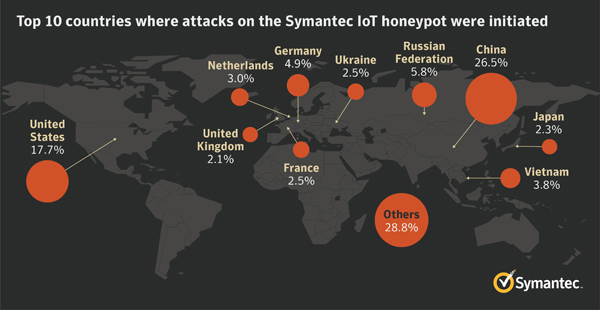

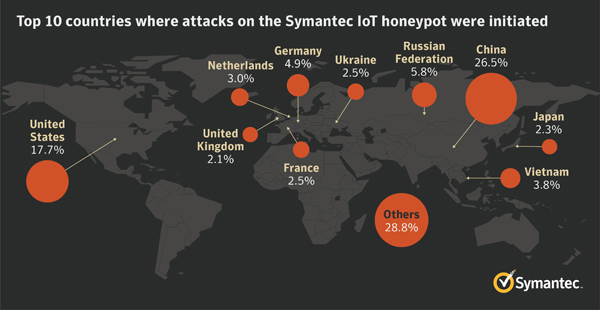

ไซแมนเทคได้ทำการทดลองที่มีชื่อว่า IoT Honeypot และพบว่ามีความพยายามในการโจมตีอุปกรณ์ IoTเพิ่มขึ้นถึง 2 เท่าในช่วงปี 2559 และในช่วงเวลาที่ถูกโจมตีสูงสุด ไซแมนเทคพบว่าอุปกรณ์แต่ละเครื่องถูกโจมตีทุกๆ 2 นาทีเลยทีเดียว

ขณะที่คอมพิวเตอร์เดสก์ท็อปหรือแล็ปท็อปมักจะมีการติดตั้งซอฟต์แวร์รักษาความปลอดภัยและได้รับการอัพเดตด้านความปลอดภัยโดยอัตโนมัติ แต่อุปกรณ์IoTมักจะมีการป้องกันเพียงชั้นเดียว คือ ชื่อผู้ใช้และรหัสผ่านที่สามารถคาดเดาได้ง่าย รหัสผ่านตามค่าเริ่มต้นยังคงเป็นจุดอ่อนด้านความปลอดภัยที่สำคัญที่สุดสำหรับอุปกรณ์ IoT และรหัสผ่านที่ผู้โจมตีมักจะทดลอง คือ “admin” นั่นเอง

ข้อมูลจากการ์ทเนอร์ (Gartner) ระบุว่า ในปี 2560 จะมีสิ่งที่เชื่อมต่อกับอินเทอร์เน็ตจำนวน 8.4 พันล้านชิ้น เพิ่มขึ้น31 เปอร์เซ็นต์จากปี 2559 และจะแตะระดับ 20.4 พันล้านชิ้นภายในปี 2563ขณะที่ผู้ผลิตมีหน้าที่เสริมสร้างความปลอดภัยของผลิตภัณฑ์ของตนที่วางจำหน่ายในตลาด องค์กรธุรกิจเองยังจำเป็นที่จะต้องตระหนักถึงความเสี่ยงและช่องโหว่ของอุปกรณ์เหล่านี้ด้วยเช่นกัน

ภัยคุกคามทางอีเมล (Email threats)

แนวโน้มสำคัญที่พบในช่วงปี 2559 ก็คือ อัตราที่เพิ่มขึ้นของมัลแวร์บนอีเมล โดยอัตราการพบมัลแวร์บนอีเมลเพิ่มขึ้นจาก 1 ใน 220 ฉบับเมื่อปี 2558 เป็น 1 ใน 131 ฉบับในปี 2559 อีเมลอันตรายเหล่านี้สร้างความเสียหายต่อองค์กรธุรกิจทุกขนาด โดยมักจะปลอมแปลงมาในรูปแบบของใบแจ้งหนี้หรือใบเสร็จ ที่เป็นไฟล์แนบมากับอีเมล

ถึงแม้ว่าอีเมลจะเป็นเครื่องมือสื่อสารที่สำคัญ แต่ก็เป็นหนึ่งในสาเหตุหลักที่ทำให้การทำงานของผู้ใช้และองค์กรต้องหยุดชะงัก โดยอีเมลที่ไม่พึงประสงค์อาจจะมาในรูปแบบของสแปม หรืออาจจะเป็นภัยคุกคามที่มีอันตรายมากกว่านั้น เช่น มัลแวร์เรียกค่าไถ่ หรืออีเมลหลอกลวงแบบเจาะจงเป้าหมาย

ราวครึ่งหนึ่งของอีเมลทั้งหมด (53 เปอร์เซ็นต์) เป็นสแปม และส่วนที่เพิ่มขึ้นของสแปมมักมาพร้อมกับมัลแวร์ มัลแวร์บนอีเมลที่เพิ่มขึ้นมักเกิดจากการปฏิบัติการอย่างมืออาชีพ โดยผู้สร้างมัลแวร์มีการทำงานร่วมกันและแบ่งปันข้อมูลระหว่างกันทำให้การสร้างสแปมและมัลแวร์ทำได้ง่ายและอันตรายขึ้น ปฏิบัติการโจมตีด้วยมัลแวร์ทางอีเมลที่เพิ่มขึ้นอย่างรวดเร็วนี้บ่งชี้ว่าผู้โจมตีได้รับผลตอบแทนเป็นจำนวนมหาศาลจากการโจมตีในลักษณะดังกล่าว และอีเมลเป็นหนึ่งในช่องทางหลักของการโจมตีในช่วงปี 2560

รอยรั่วในระบบคลาวด์ ( Cracks in the Cloud)

คลาวด์แอพต่างๆ เช่น Office 365, Google และ Dropbox ถูกใช้งานอย่างแพร่หลายเพิ่มมากขึ้น เพื่อรองรับการแชร์ข้อมูลสำคัญระหว่างระบบไอทีขององค์กร โมบายล์แอพพลิเคชั่น และบริการคลาวด์

ในช่วงปลายปี 2559โดยเฉลี่ยองค์กรทั่วไปใช้คลาวด์แอพมากถึง 928 แอพ เพิ่มขึ้นจาก 841 แอพในช่วงต้นปี อย่างไรก็ดี ผู้บริหารฝ่ายสารสนเทศ (CIO) ส่วนใหญ่คิดว่าองค์กรของตนใช้คลาวด์แอพเพียงแค่ 30 หรือ 40 แอพเท่านั้นเอง[1การใช้งานคลาวด์แอพพลิเคชั่นอย่างกว้างขวางภายในองค์กร บวกกับพฤติกรรมของผู้ใช้ที่มีความเสี่ยงที่บริษัทอาจไม่รู้ ส่งผลให้ขอบเขตการโจมตีระบบคลาวด์ขยายใหญ่ขึ้น

กรณีเช่นนี้นับเป็นสัญญาณเตือนที่สำคัญว่าผู้บริหารองค์กรธุรกิจควรเริ่มต้นตรวจสอบในทันที ว่าข้อมูลที่เก็บไว้ในระบบคลาวด์ถูกใช้งานร่วมกันเฉพาะภายในองค์กร ส่งต่อไปภายนอกองค์กร หรือถูกกำหนดให้เป็นสาธารณะการขาดการกำหนดนโยบายและกระบวนการการใช้บริการคลาวด์ขององค์กรจะเป็นการเพิ่มความเสี่ยงในการใช้คลาวด์แอพพลิเคชั่น

ขณะที่การโจมตีระบบคลาวด์ยังคงอยู่ในช่วงเริ่มต้น แต่ในช่วงปี 2016ได้เกิดปัญหาบริการคลาวด์หยุดชะงักอย่างกว้างขวางเป็นครั้งแรก เนื่องจากการโจมตีแบบ Denial of Service (DoS) ซึ่งนับเป็นสัญญาณเตือนว่าบริการคลาวด์มีความอ่อนแอเพียงใดต่อการถูกโจมตี นอกจากนี้แอพยอดนิยมสำหรับการแชร์ไฟล์ทั้งหลายส่วนใหญ่ไม่สามารถกำจัดความเสี่ยงที่เกิดจากการเก็บและแบ่งปันข้อมูลอย่างไม่เหมาะสมของพนักงาน และในกรณีที่แฮ็กเกอร์รู้ข้อมูลเข้าระบบของผู้ใช้

IoT, อีเมล และคลาวด์อาจเป็นช่องทางใหม่สำหรับการโจมตี และแพลตฟอร์มเหล่านี้อาจทำให้ข้อมูลธุรกิจและข้อมูลลูกค้าตกอยู่ในสภาวะเสี่ยงเพิ่มมากขึ้น อุปกรณ์ IoT จำนวนมากเก็บข้อมูลที่สำคัญ และพึ่งพาบริการคลาวด์เพื่อจัดเก็บข้อมูลดังกล่าวไว้ในฐานข้อมูลออนไลน์ หากว่าฐานข้อมูลเหล่านี้ไม่ได้รับการรักษา

ความปลอดภัยที่เพียงพอ ความเป็นส่วนตัวและความปลอดภัยของลูกค้าอาจตกอยู่ในสภาวะเสี่ยงเช่นกัน องค์กรธุรกิจไม่สามารถและไม่ควรมองข้ามความเสี่ยงนี้ หรือเปิดโอกาสให้ถูกโจมตีจากภัยคุกคามใหม่ๆ ที่ถาโถมเข้ามาอย่างต่อเนื่อง

ขณะที่การโจมตีมีการพัฒนาเปลี่ยนแปลงอย่างไม่หยุดยั้ง จึงมีหลายขั้นตอนที่องค์กรธุรกิจและผู้บริโภคควรดำเนินการเพื่อป้องกันตนเอง และ ไซแมนเทคขอแนะนำแนวทางปฏิบัติดังต่อไปนี้:

- เตรียมรับมือกับปัญหาที่เกิดขึ้นโดยไม่คาดคิด:รับข้อมูลภัยคุกคามที่เกิดขึ้นใหม่(Threat Intelligence) เพื่อช่วยให้คุณสามารถตรวจหาสัญญาณที่บ่งชี้ถึงความเสี่ยง และตอบสนองต่อปัญหาที่เกิดขึ้นได้อย่างทันท่วงที

- เตรียมพร้อมสำหรับสถานการณ์ที่เลวร้ายที่สุด:กระบวนการจัดการปัญหาที่เหมาะสมจะช่วยให้แน่ใจว่ากรอบของการรักษาความปลอดภัยของคุณจะได้รับการปรับแต่งอย่างเหมาะสม ตรวจสอบ และทำซ้ำได้ และบทเรียนที่ได้รับจะถูกนำมาปรับปรุงระบบรักษาปลอดภัยของคุณ องค์กรควรพิจารณาใช้บริการผู้เชี่ยวชาญจากภายนอกสำหรับจัดการปัญหาที่ร้ายแรงและซับซ้อน

- ใช้ระบบป้องกันแบบหลายชั้น: ใช้กลยุทธ์การป้องกันแบบหลายชั้นที่สามารถป้องกันการโจมตีที่ อินเตอร์เน็ตเกตเวย์ เมลเซิรฟเวอร์ และที่เครื่องลูกข่าย นอกจากนี้ควรมีการพิสูจน์ตัวผู้ใช้แบบสองชั้น, มีระบบตรวจจับหรือระบบป้องกันการบุกรุก (IDS/IPS), มีระบบป้องกันมัลแวร์ที่ใช้ช่องโหว่ของเว็บไซต์ และมีโซลูชั่นเว็บซีเคียวริตี้เกตเวย์ที่ครอบคลุมทั่วทั้งเครือข่าย

- จัดการฝึกอบรมอย่างต่อเนื่องเกี่ยวกับอีเมลที่อันตราย: ให้ความรู้แก่พนักงานเกี่ยวกับอันตรายของอีเมลหลอกลวงแบบเจาะจงเป้าหมาย และการโจมตีทางอีเมลอื่นๆ รวมถึงหน่วยงานที่รับแจ้งเหตุที่เกี่ยวกับการโจมตีดังกล่าว

- ตรวจตาระบบของคุณ – ตรวจตาทรัพยากรและเครือข่ายของคุณอย่างสม่ำเสมอ เพื่อค้นหาความผิดปกติหรือพฤติกรรมที่น่าสงสัย และวิเคราะห์ความผิดปกติโดยอาศัยข้อมูลภัยคุกคามจากผู้เชี่ยวชาญ